Welcome to Datx Partners – Your Gateway to Business Excellence in Malta, the Isle of Man, Gibraltar, and Cyprus

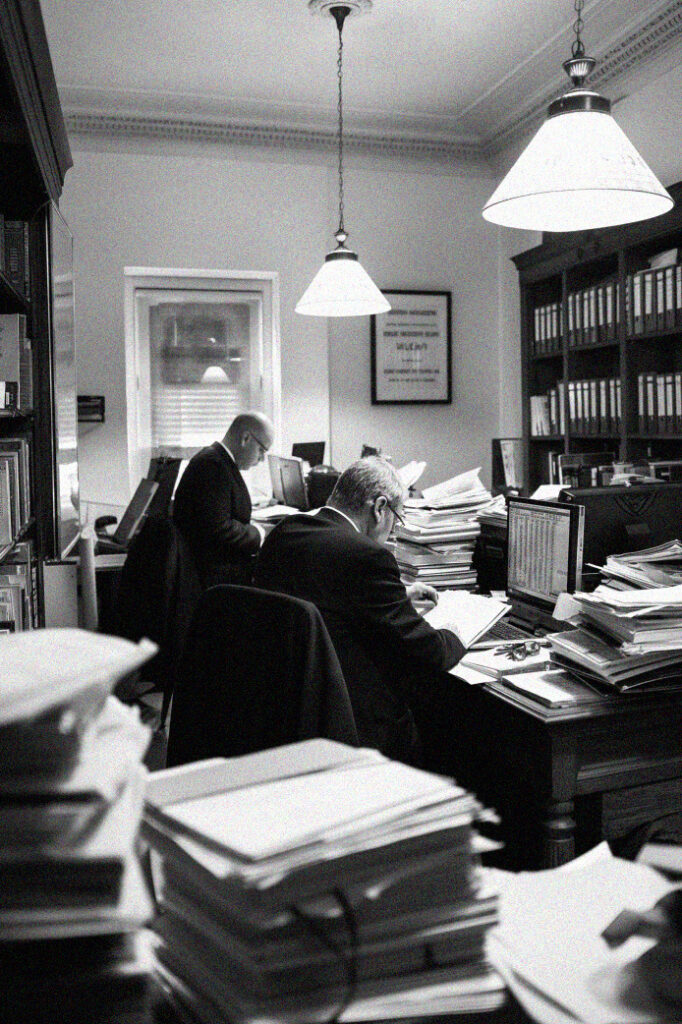

At Datx Partners, we are dedicated to offering unparalleled legal, fiscal, and corporate services to our esteemed clientele. Our boutique law firm, strategically situated in Malta, prides itself on a robust team comprising two seasoned lawyers, three meticulous paralegals, two adept accountants, and a diligent administrative staff. Our collective expertise is tailored to facilitate the seamless establishment and flourishing of your business ventures in Malta, the Isle of Man, Gibraltar, and Cyprus.

Our Expertise

Our collective expertise is tailored to facilitate the seamless establishment and flourishing of your business ventures in Malta, the Isle of Man, Gibraltar, and Cyprus.

Corporate Formation and Management Services

Our core specialty lies in guiding clients through the complexities of setting up companies across our jurisdictions of expertise. With a deep understanding of local and international business laws, we ensure your enterprise is structured efficiently to leverage the unique advantages each jurisdiction offers. From initial incorporation to ongoing management, our services are designed to provide a solid foundation for your business.

Tax Advisory

In the labyrinth of global taxation, Datx Partners stands as your navigator. Our tax professionals offer bespoke advice, ensuring compliance while optimizing your tax position. Whether it’s navigating the nuances of double taxation agreements, understanding local tax incentives, or strategic tax planning, our aim is to enhance your fiscal efficiency and safeguard your assets.

Gaming Licenses Acquisition

The gaming industry, with its lucrative opportunities, demands precise legal and regulatory navigation. Datx Partners specializes in acquiring gaming licenses across multiple jurisdictions. Our team is adept at handling the intricacies involved, from application preparation to liaising with regulatory bodies, ensuring a smooth path to obtaining your gaming license.

Integrity and Confidentiality

We uphold the highest standards of integrity and confidentiality. Our clients trust us with their most sensitive information, knowing that their interests are protected and their business dealings are conducted with the utmost discretion.

Our Commitment to Excellence

Datx Partners is committed to excellence in all facets of our operation. Our team continuously stays abreast of the latest legal and regulatory developments to ensure our advice is current and effective. We invest in our people, technology, and processes to guarantee that we remain at the forefront of the industry, providing you with innovative solutions and a competitive edge.

Why Choose Datx Partners?

Our collective expertise is tailored to facilitate the seamless establishment and flourishing of your business ventures in Malta, the Isle of Man, Gibraltar, and Cyprus.

Personalized Service

At Datx Partners, we believe in a personalized approach. Understanding that each client’s needs are unique, we dedicate ourselves to providing tailored solutions that align with your business goals. Our team is committed to excellence, ensuring that every detail is meticulously managed, from initial consultation to the successful realization of your project.

Global Perspective, Local Expertise

Our international clientele benefits from our global perspective combined with local expertise. This dual focus allows us to offer strategies that not only comply with local regulations but also position your business advantageously on the global stage.

Interdisciplinary Approach

The synergy between our legal, fiscal, and corporate teams ensures comprehensive coverage of all aspects of your business. This interdisciplinary approach means you receive holistic advice and solutions, making Datx Partners a one-stop destination for all your business needs.

“The person who says it cannot be done should not interrupt the person who is doing it.”

Chinese proverb